Wie kann ich die Echtzeit-Schutzschilde in Sicherheit Reviver benutzen?How do I use the real-time protection shields in Security Reviver?

Die aktivierten Echtzeitschutzschilde (nur in der registrierten Version) dienen dazu, die Malware-Angriffe in Echtzeit einzuschränken. Malware-Programme, die versuchen, in das System einzudringen, werden identifiziert und gestoppt, sobald sie vom Programm erkannt werden. Warnungen werden ausgelöst, sobald das Tool auf Malware stößt, die versucht, auf dem System zu installieren oder auszuführen. Es ist Sache des Benutzers, das Programm auf dem System laufen zu lassen oder es vollständig zu blockieren / zu verwerfen.

Es gibt zwei Schutzschilde, die das System rund um die Uhr vor Malware-Bedrohungen schützen:

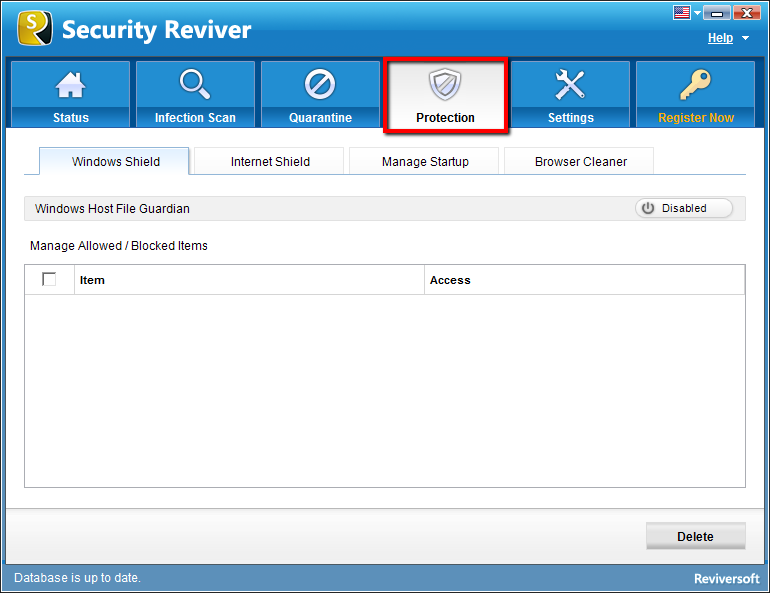

- Windows Shield – Windows Host File Monitor

Hostdatei in Windows ist eine Datei, mit der die Hostnamen verwaltet werden, die ihren IP-Adressen zugeordnet sind. Auf Hostdateien wird verwiesen, um die zugehörigen IP-Adressen für alle Hostnamen herauszufinden. Falls die gewünschten IP-Adressen nicht gefunden werden, fragt das Betriebssystem das Domain Name System (DNS-Server) nach den Informationen. Diese Dateien können verwendet werden, um Websites lokal zu blockieren, anstatt die Server zu blockieren. Einige Malware wird erstellt, um Änderungen an diesen Windows-Hostdateien vorzunehmen. Dieses spezielle Schutzschild warnt den Benutzer, wenn solche böswilligen Aktivitäten in den Windows-Hostdateien versucht werden.Wählen Sie Aktiviert , um den Echtzeitschutz Windows Shield für den Schutz rund um die Uhr zu aktivieren.

Wenn ein unbekanntes oder bösartiges Programm eingreift, warnen die Schilde den Benutzer durch eine Popup-Nachricht vor diesem Versuch. Es ist dann die Entscheidung des Benutzers, das unbekannte Programm auf dem System laufen zu lassen.

• Zulassen – Wählen Sie die Option „Nicht mehr fragen“ und klicken Sie dann auf „Zulassen“, wenn Sie der Anwendung / dem Programm vertrauen und das Programm auf dem System ausführen möchten. Alle Sitzungen, in denen Sie die Ausführung der Anwendungen auf dem System zugelassen haben, werden auf der Registerkarte „Windows Shield“ aufgelistet.

• Blockieren – Wählen Sie die Option „Nicht mehr fragen“ und klicken Sie dann auf die Schaltfläche „Blockieren“, wenn Sie die Anwendung nicht als authentisch empfinden und nicht möchten, dass sie auf dem System ausgeführt wird. Alle Sitzungen, in denen Sie die Anwendung für die Ausführung auf dem System blockiert haben, werden auf der Registerkarte „Windows Shield“ aufgelistet.

- Internet Shield – Internet Explorer Home Page Guardian

Dieses spezielle Schutzschild verhindert unbefugte Änderungen in den IE-Symbolleisten und deren Funktionen durch bösartige Malware.

Das Internet ist das größte Medium, über das sich Malware-Programme auf dem System installieren. Internet Shields erweisen sich als sehr nützlich, um Malware in Echtzeit zu erkennen, bevor sie dem System Schaden zufügen können.

Wählen Sie Aktiviert , um den Echtzeitschutz Internet Shield für den Schutz rund um die Uhr zu aktivieren.

Wenn ein unbekanntes / bösartiges Programm eingreift, melden die Schilde den Benutzer desselben über eine Popup-Nachricht. Es ist allein Sache des Benutzers, zuzulassen, dass das unbekannte Programm auf dem System ausgeführt wird oder nicht.

• Zulassen – Wählen Sie die Option „Nicht mehr fragen“ und klicken Sie dann auf „Zulassen“, wenn Sie der Anwendung / dem Programm vertrauen und das Programm auf dem System ausführen möchten. Alle Sitzungen, in denen Sie die Ausführung der Anwendungen auf dem System zugelassen haben, werden auf der Registerkarte „Internet Shield“ aufgelistet.• Blockieren – Wählen Sie die Option „Nicht mehr fragen“ und klicken Sie dann auf die Schaltfläche „Blockieren“, wenn Sie die Anwendung nicht als authentisch empfinden und nicht möchten, dass sie auf dem System ausgeführt wird. Alle Sitzungen, in denen Sie die Anwendung für die Ausführung auf dem System blockiert haben, werden auf der Registerkarte „Internet Shield“ aufgelistet.

- Zulässige / blockierte Elemente verwalten

Programme / Anwendungen, die Sie zulassen oder blockieren, werden hier unter den jeweiligen Registerkarten aufgelistet. Um nicht benötigte Ereignisse aus der Liste zu entfernen, klicken Sie auf die Schaltfläche „Löschen“.